抓包工具 Burpsuite 2023

浏览器:Firefox

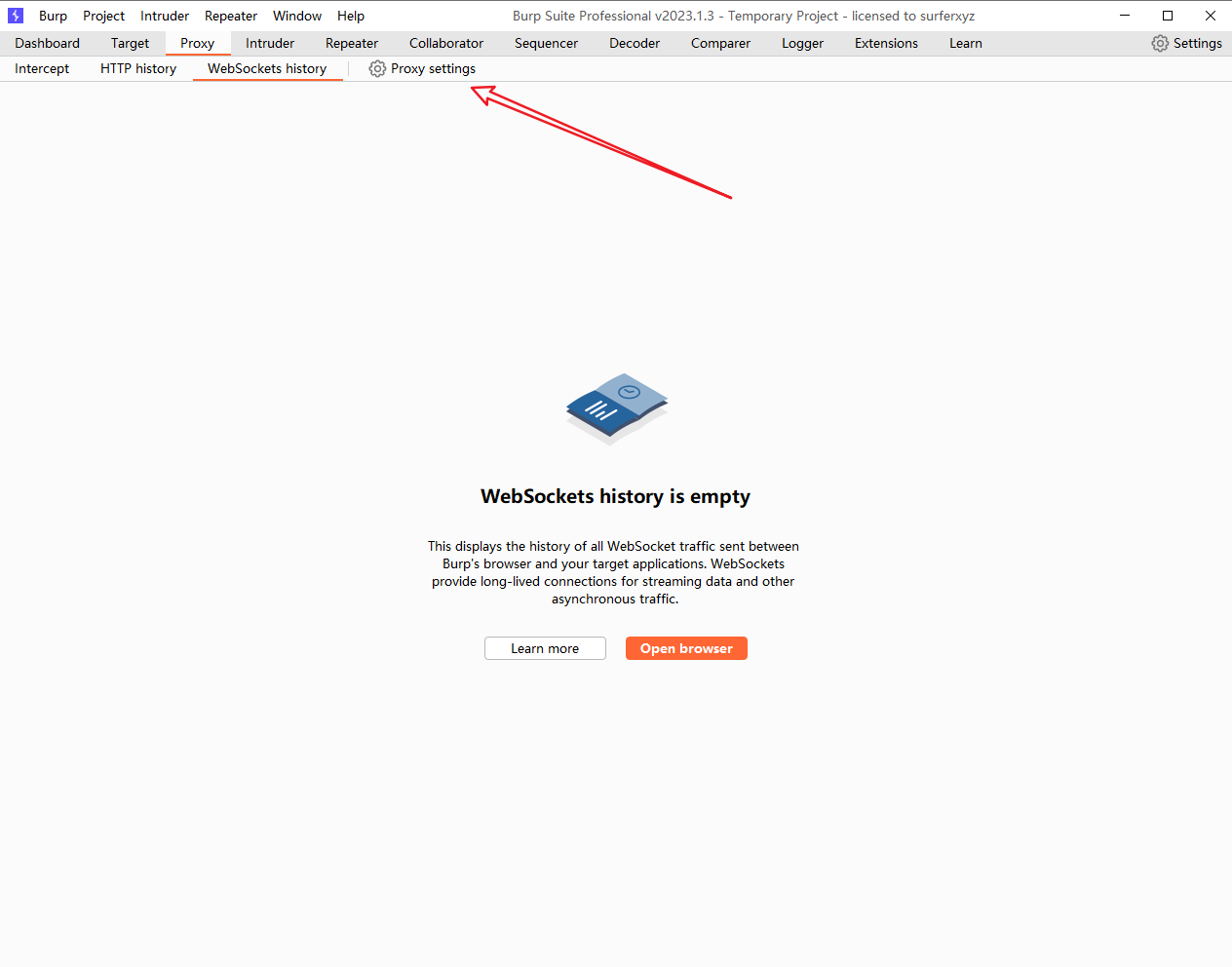

点击Burp环境配置

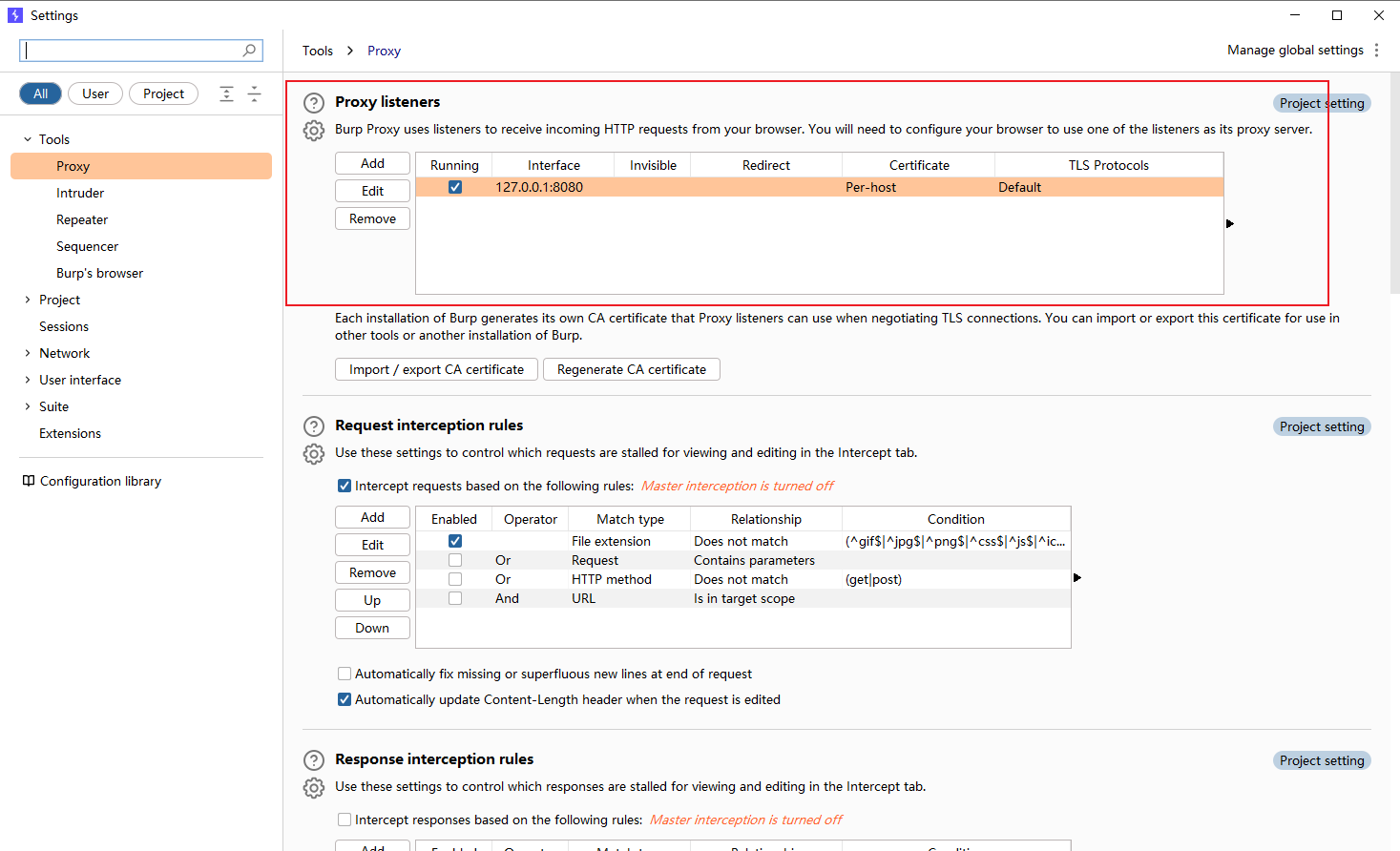

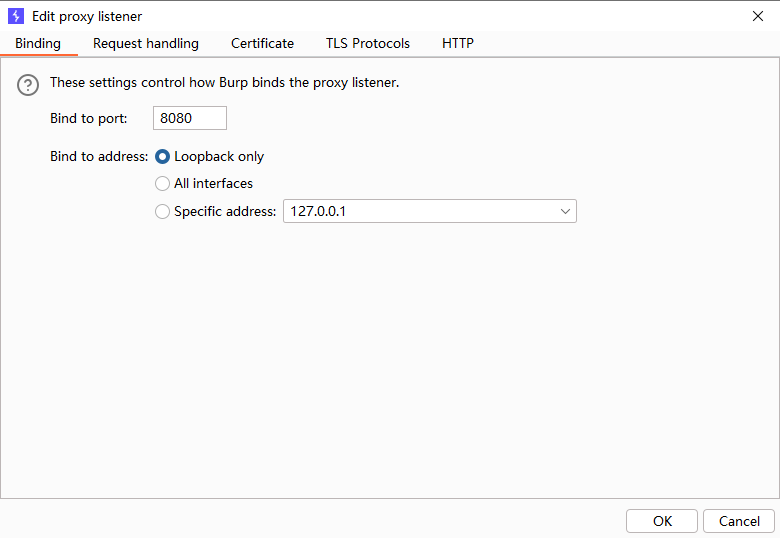

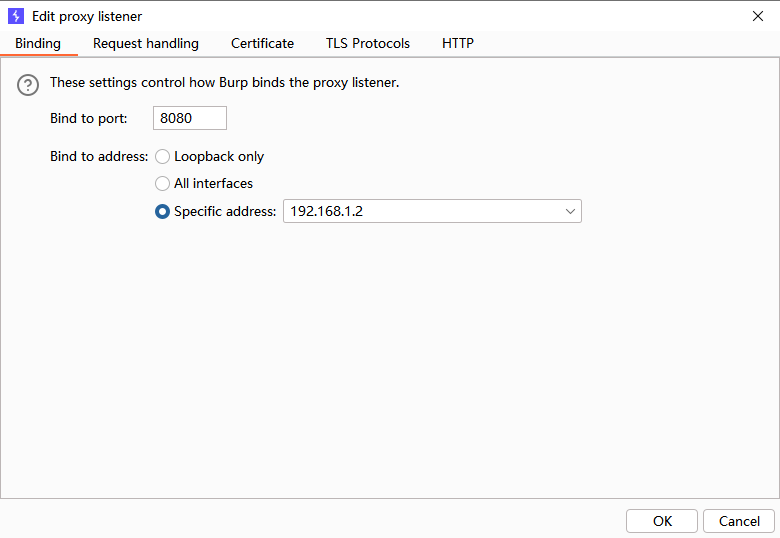

设置用来抓包的端口

默认抓包方式即可

打开浏览器设置端口代理跟burpsuite抓包的一样,然后访问http://burpsuite

点击右边CA Certificate下载证书

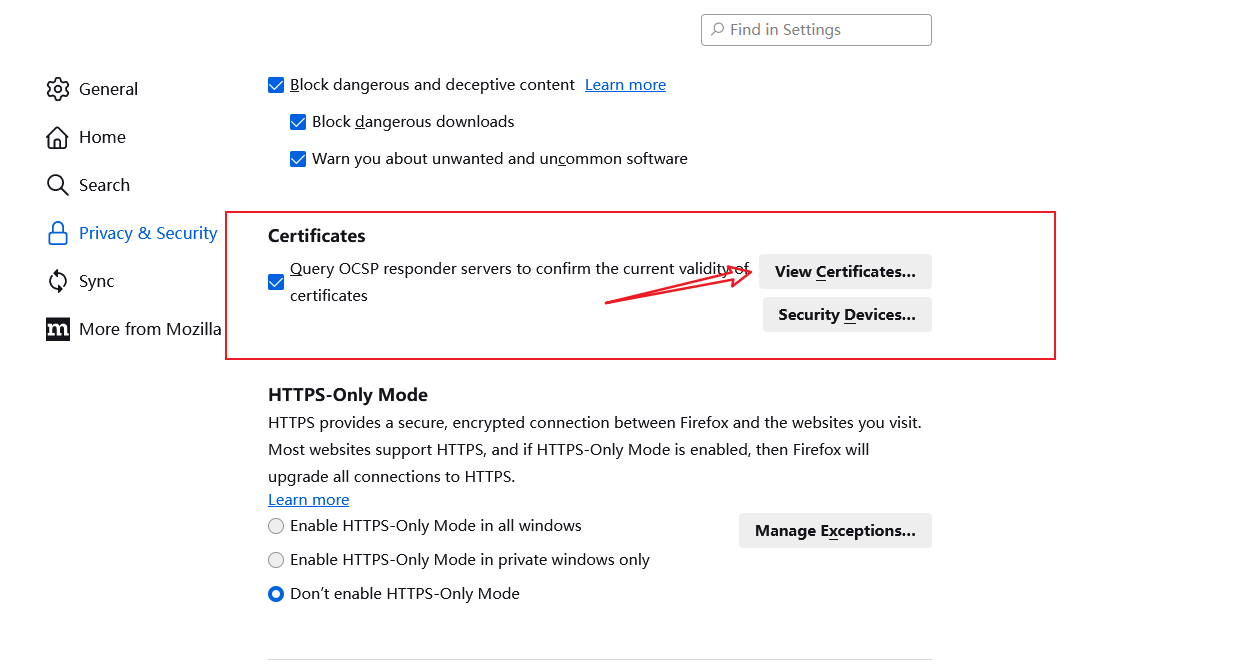

打开firefox浏览器设置,找到View certificates

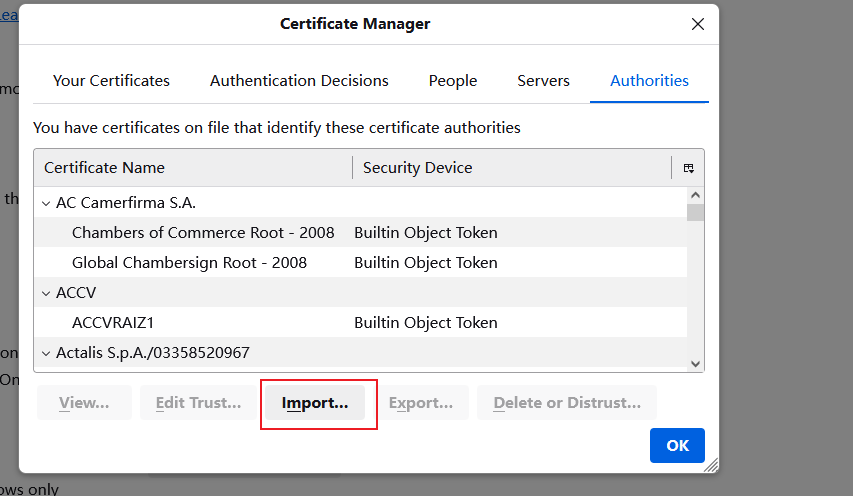

导入证书

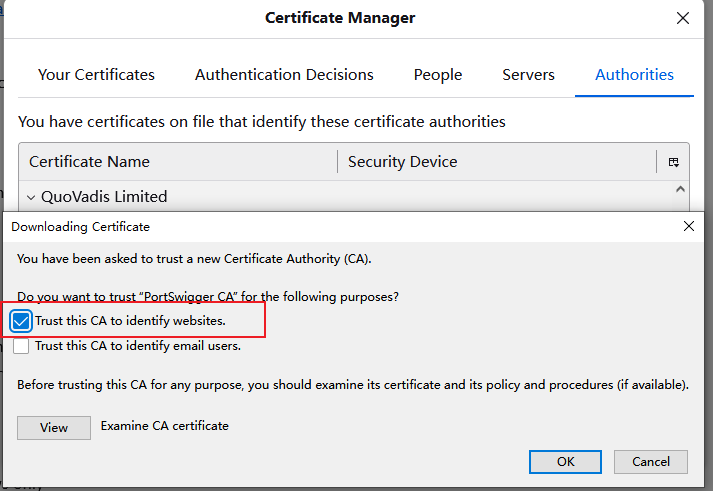

导入证书后复选第一个

现在可以抓取https包了

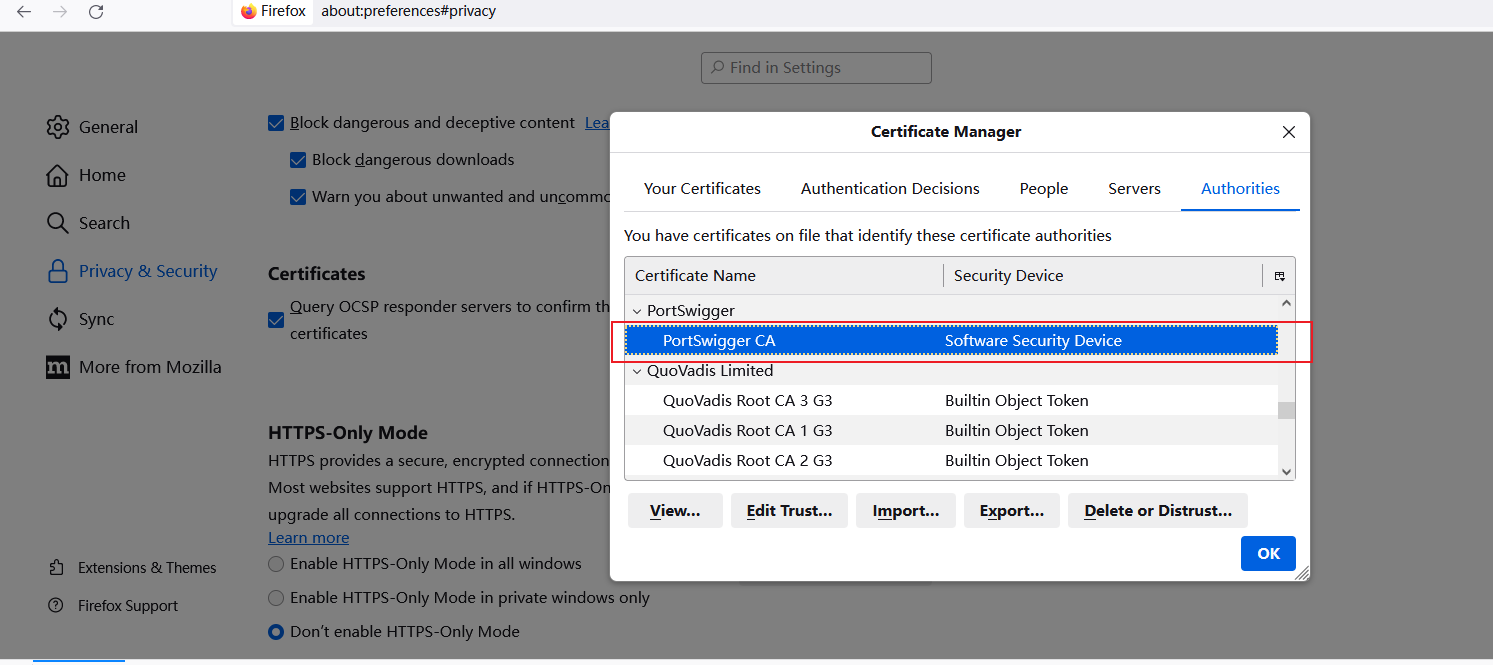

删除证书

删除证书只需要在Authorities中找到PortSwigger CA删除即可

Chrome抓包

访问http://burpsuite/下载CA证书

打开chrome设置访问隐私和安全

在安全设置找到管理设备证书

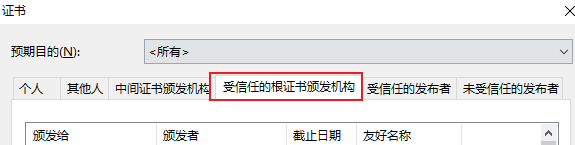

打开管理设备证书找到受限制的根证书颁发机构

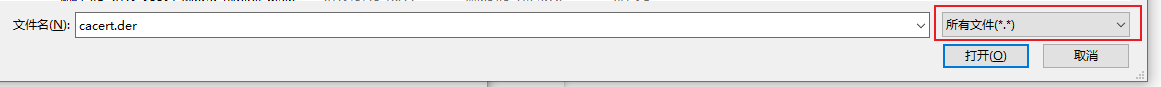

导入证书时,找不到证书就打开所有文件,导入即可。

删除证书

打开chrome设置访问隐私和安全

在安全设置找到管理设备证书

打开管理设备证书找到受限制的根证书颁发机构

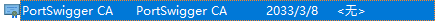

删除PortSwigger CA

使用chrome浏览器添加Burpsuite证书到受信任的根证书颁发机构中

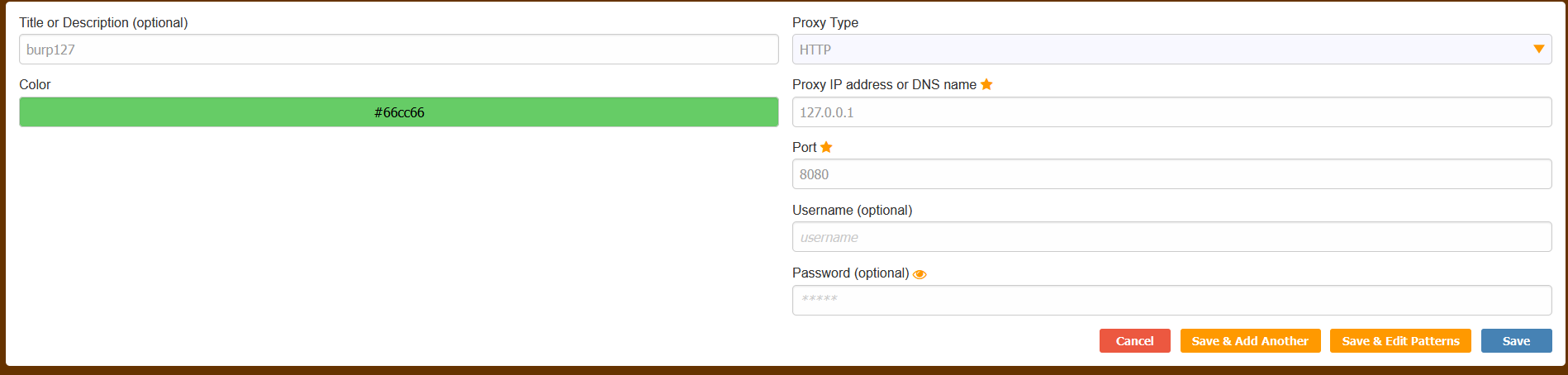

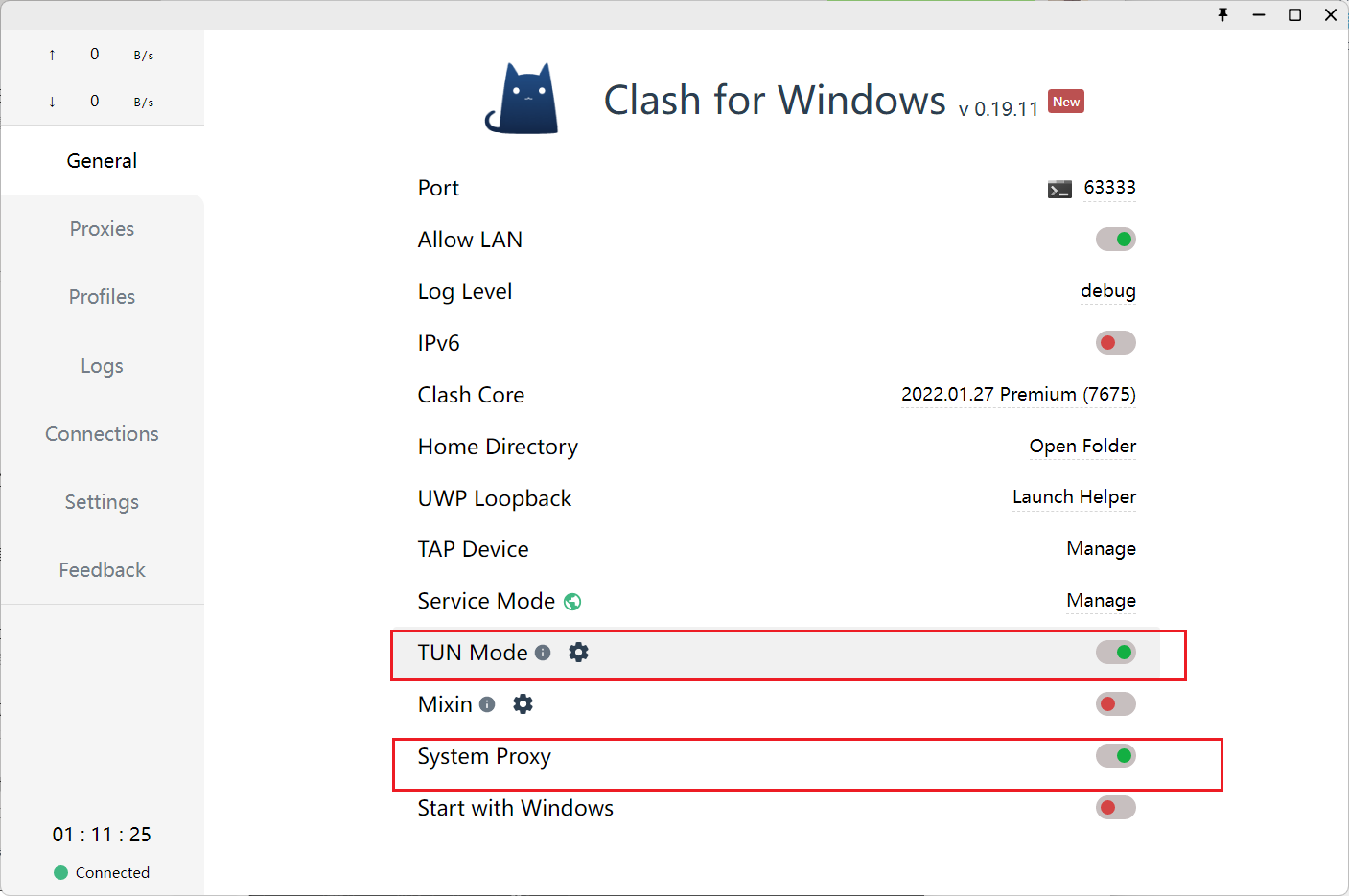

配置 Clash for Windows

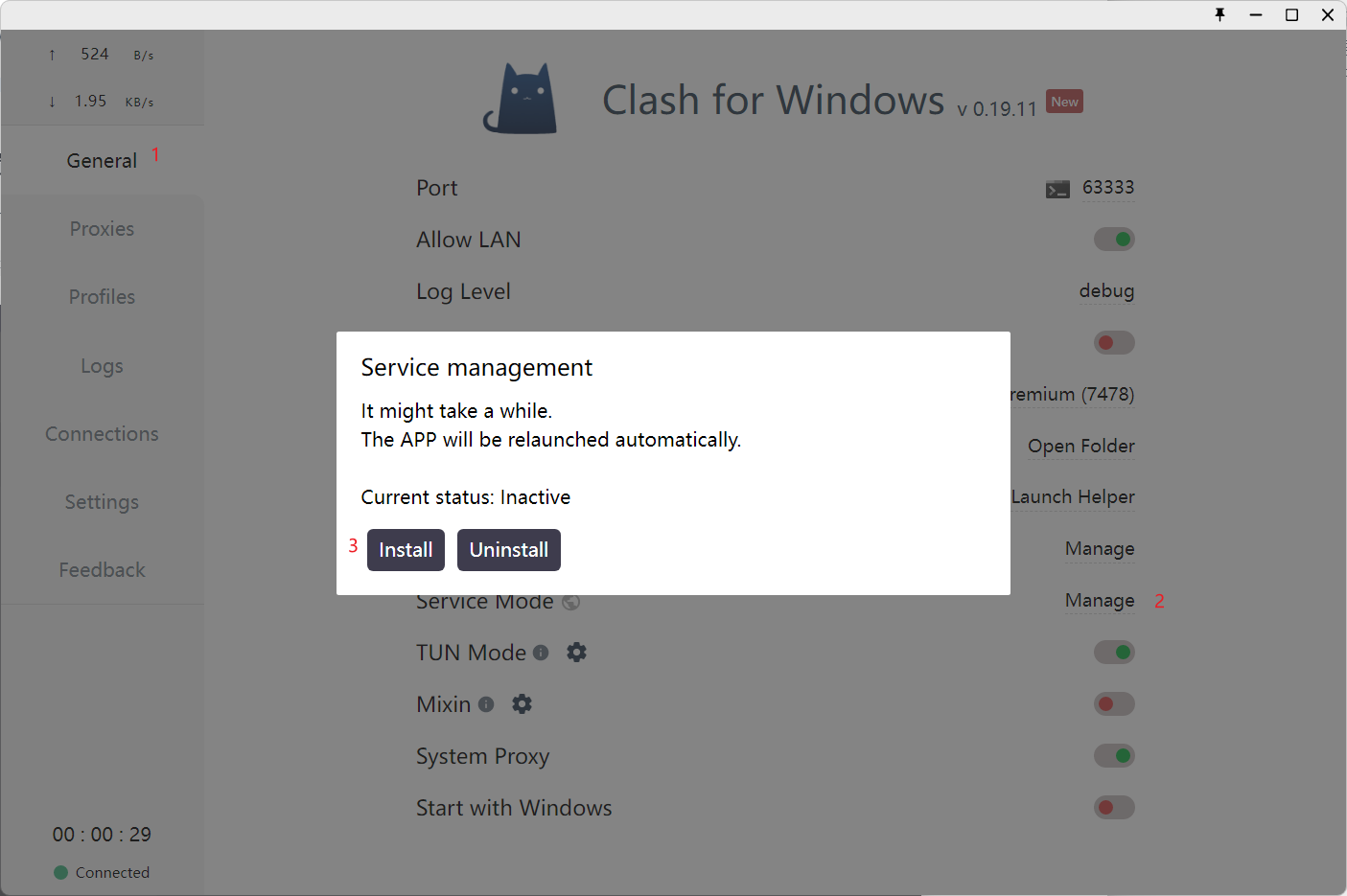

安装Service Mode

Windows安装会出现CMD命令提示

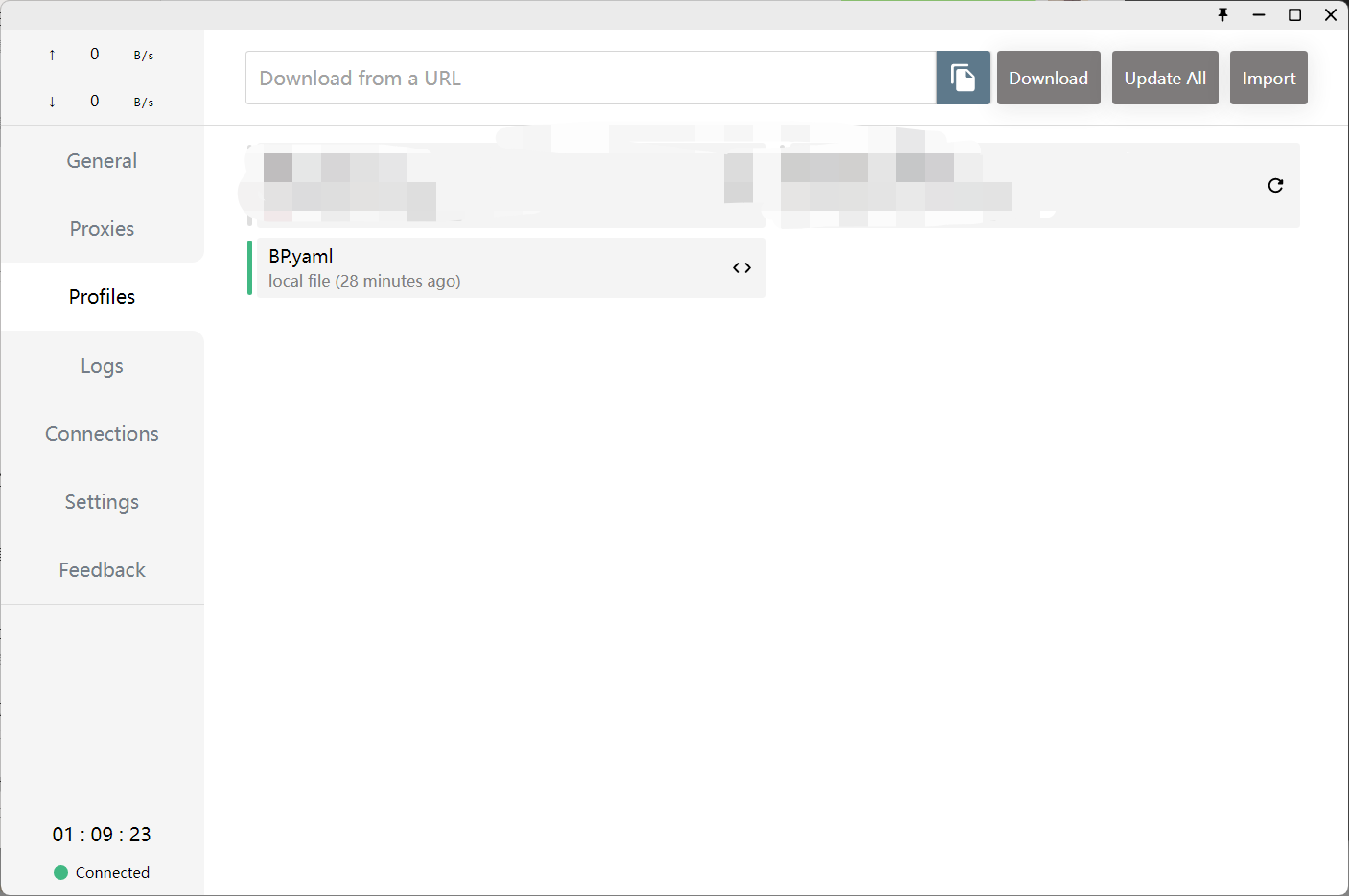

导入配置文件

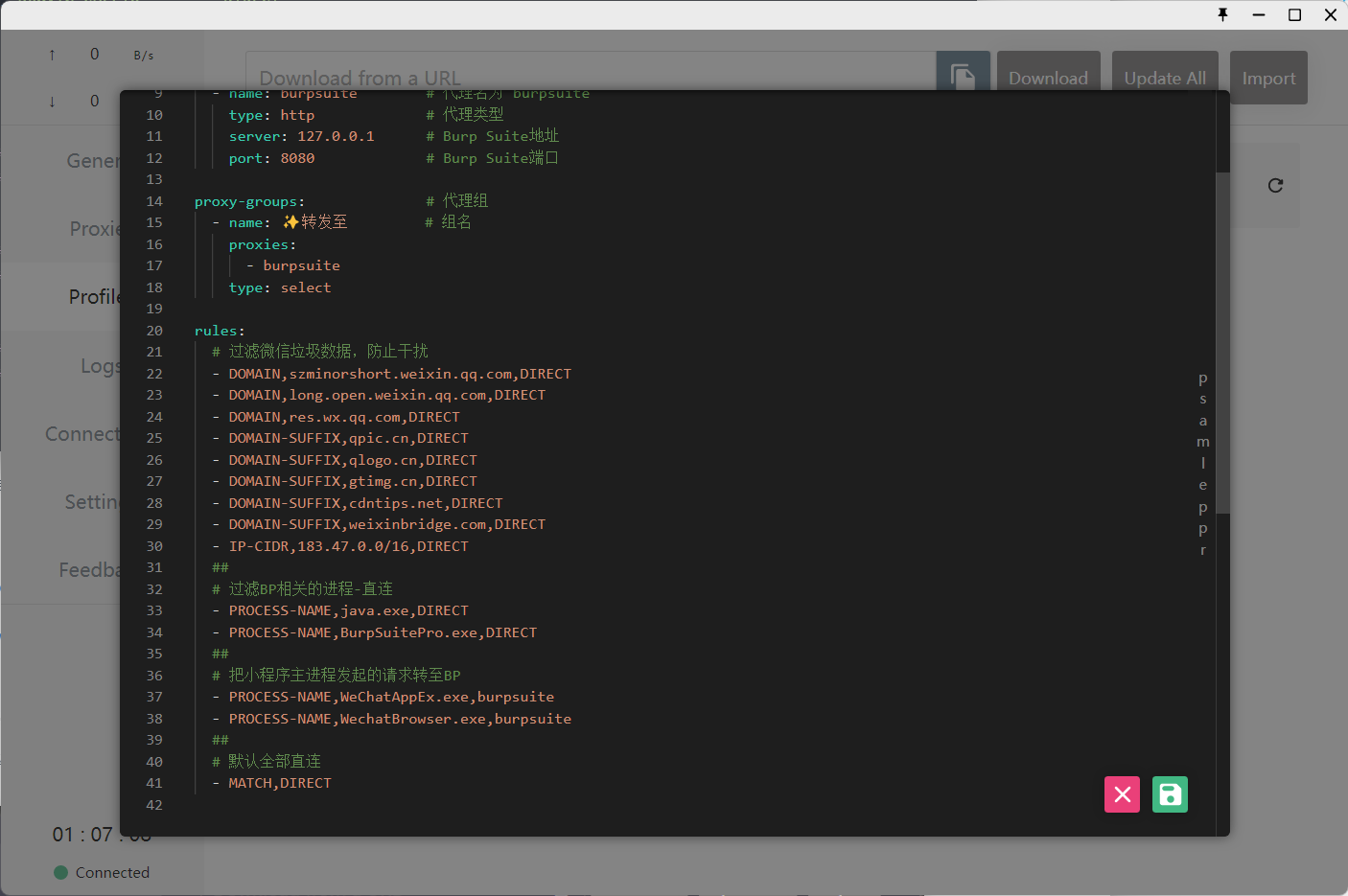

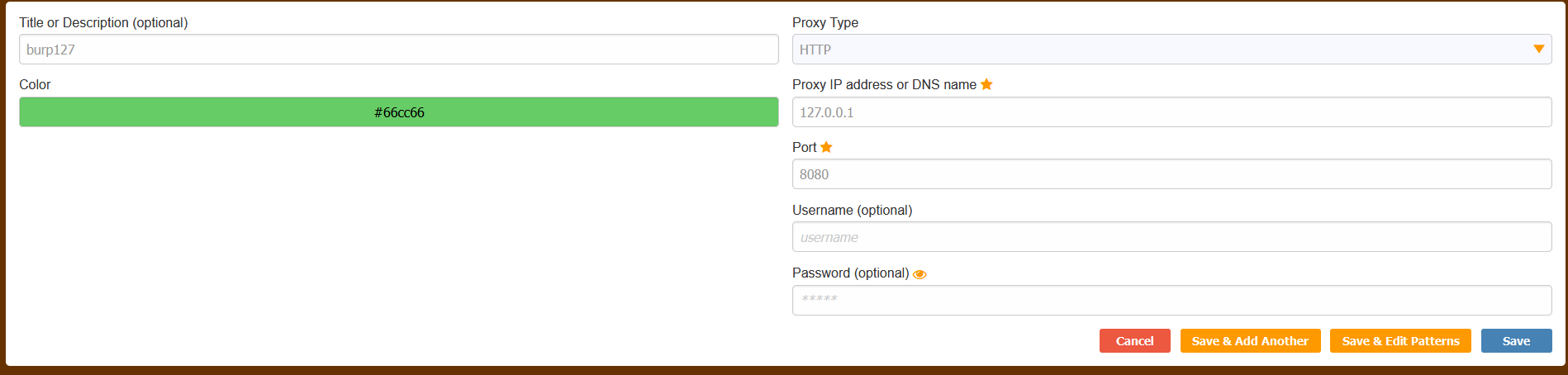

配置文件信息

port: 7890

socks-port: 7891

allow-lan: false

mode: Rule # 代理模式(Global, Rule, Direct)

log-level: info # 日志记录级别(silent, info, warning, error, debug)

external-controller: :9090 # Clash外部控制器的地址和端口

proxies:

- name: burpsuite # 代理名为 burpsuite

type: http # 代理类型

server: 127.0.0.1 # Burp Suite地址

port: 8080 # Burp Suite端口

proxy-groups: # 代理组

- name: ✨转发至 # 组名

proxies:

- burpsuite

type: select

rules:

# 过滤微信垃圾数据,防止干扰

- DOMAIN,szminorshort.weixin.qq.com,DIRECT

- DOMAIN,long.open.weixin.qq.com,DIRECT

- DOMAIN,res.wx.qq.com,DIRECT

- DOMAIN-SUFFIX,qpic.cn,DIRECT

- DOMAIN-SUFFIX,qlogo.cn,DIRECT

- DOMAIN-SUFFIX,gtimg.cn,DIRECT

- DOMAIN-SUFFIX,cdntips.net,DIRECT

- DOMAIN-SUFFIX,weixinbridge.com,DIRECT

- IP-CIDR,183.47.0.0/16,DIRECT

##

# 过滤BP相关的进程-直连

- PROCESS-NAME,java.exe,DIRECT

- PROCESS-NAME,BurpSuitePro.exe,DIRECT

##

# 把小程序主进程发起的请求转至BP

- PROCESS-NAME,WeChatAppEx.exe,burpsuite

- PROCESS-NAME,WechatBrowser.exe,burpsuite

##

# 默认全部直连

- MATCH,DIRECT

将配置文件写入一个BP.yaml文件,进行导入

开启 TUN Mode

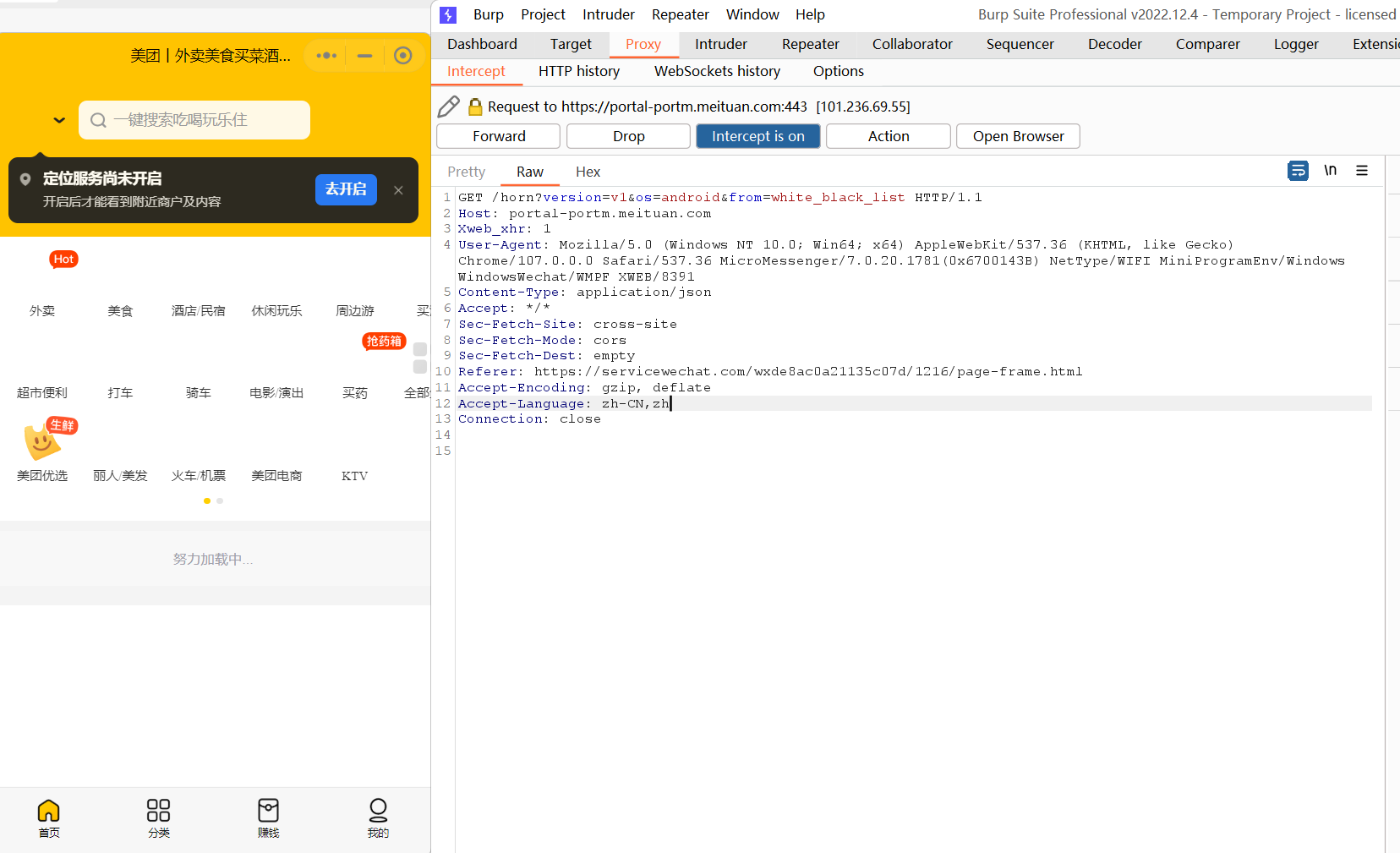

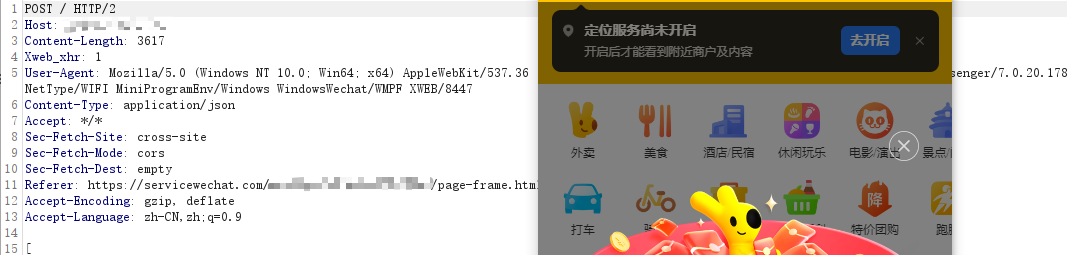

开启 TUN Mode后直接打开微信小程序即可抓包

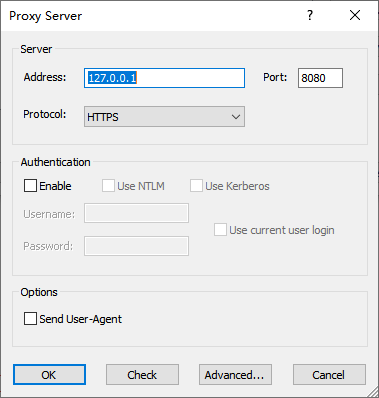

进入proxy Server添加Burp Suite IP和端口,同时Protocol设置为HTTPS

Profile->Proxy Server

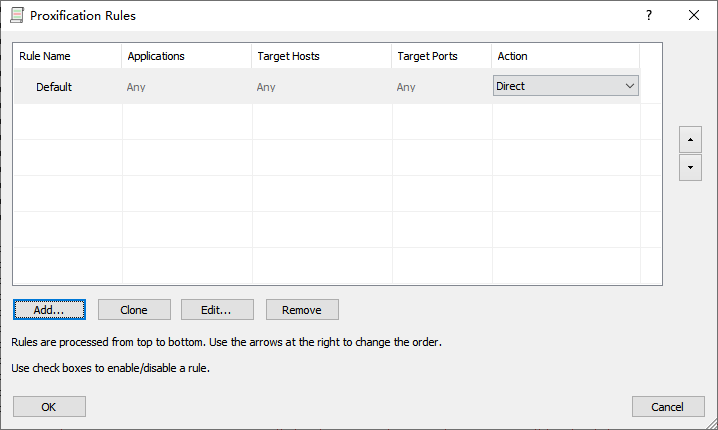

进入Proxification Rules

Profile->Proxification Rules

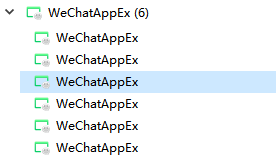

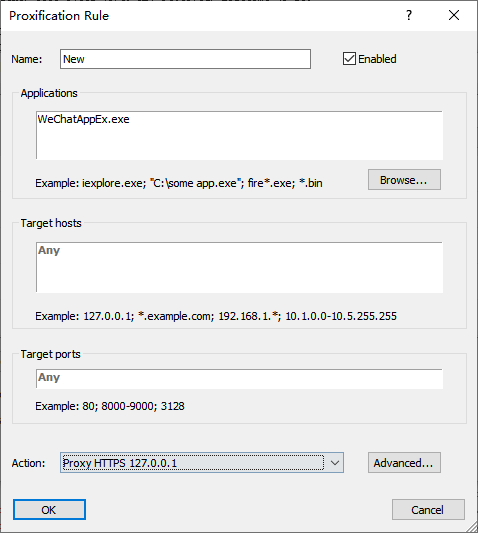

添加需要转发代理的应用WeChatAppEx.exe,WeChatAppEx.exe是微信小程序的应用,可以在任务管理器上查看。

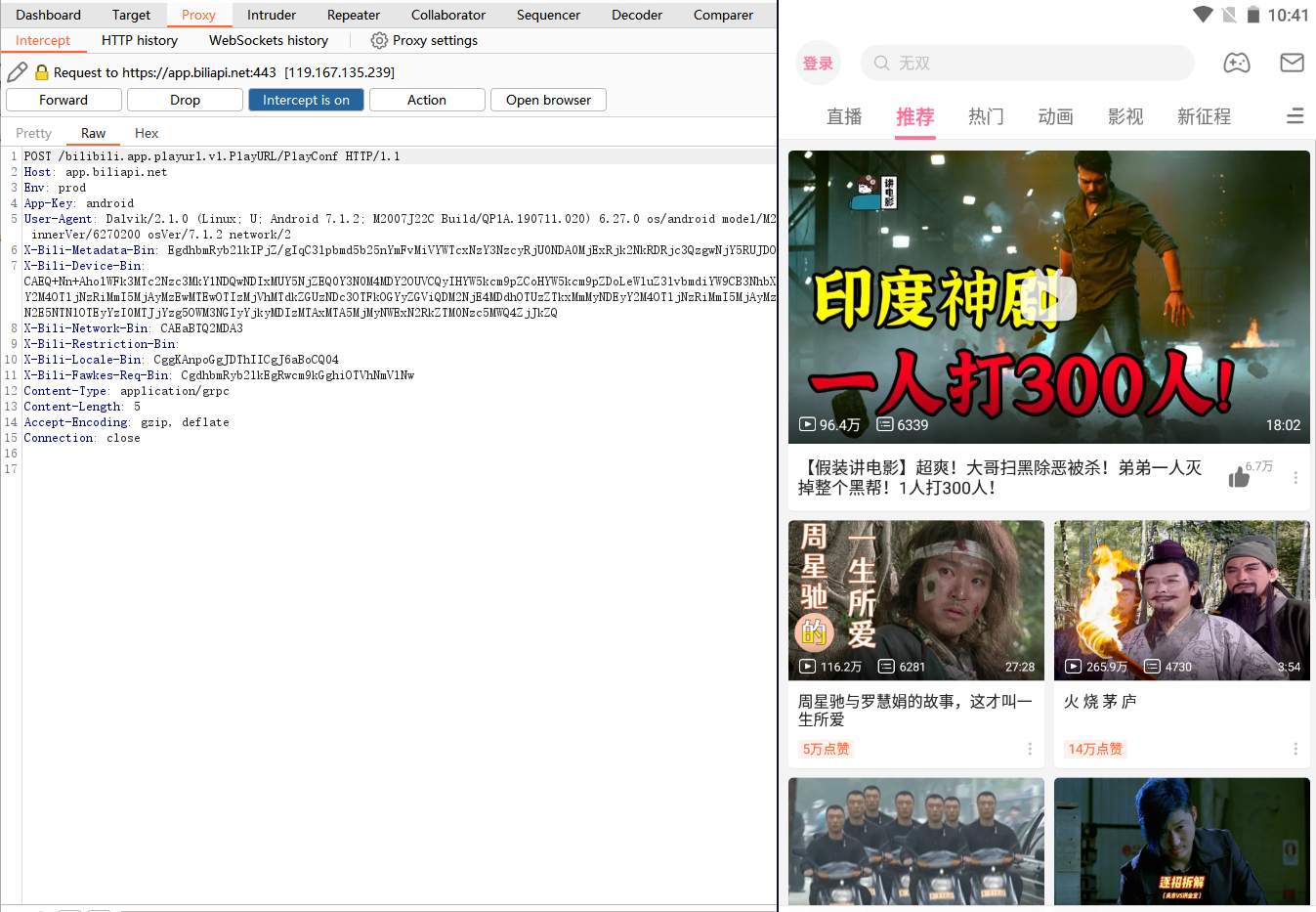

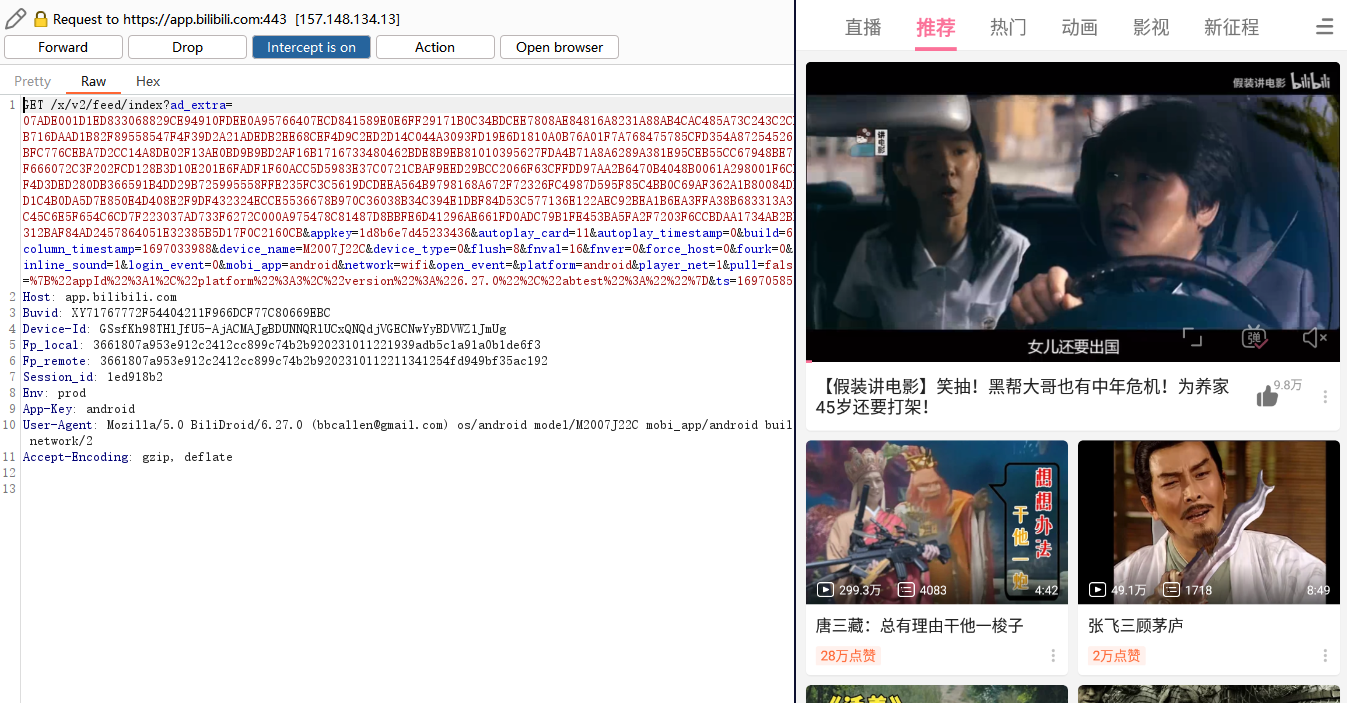

抓包演示

-

修改配置或者添加证书最好重启

-

添加代理模式下,无法从商店搜索、下载应用

-

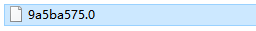

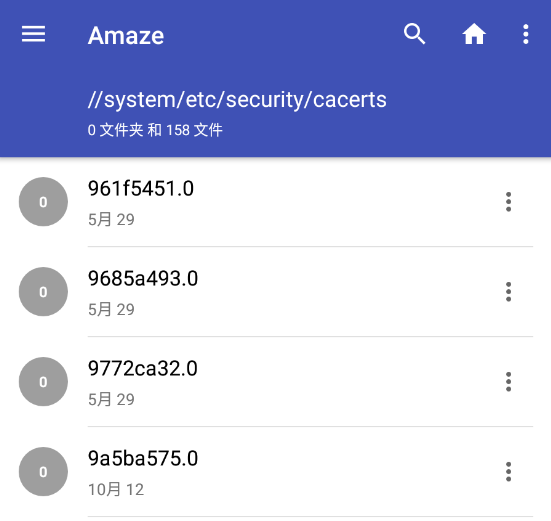

9a5ba575.0证书无法在adb命令行和文件夹应用中删除,只能重命名

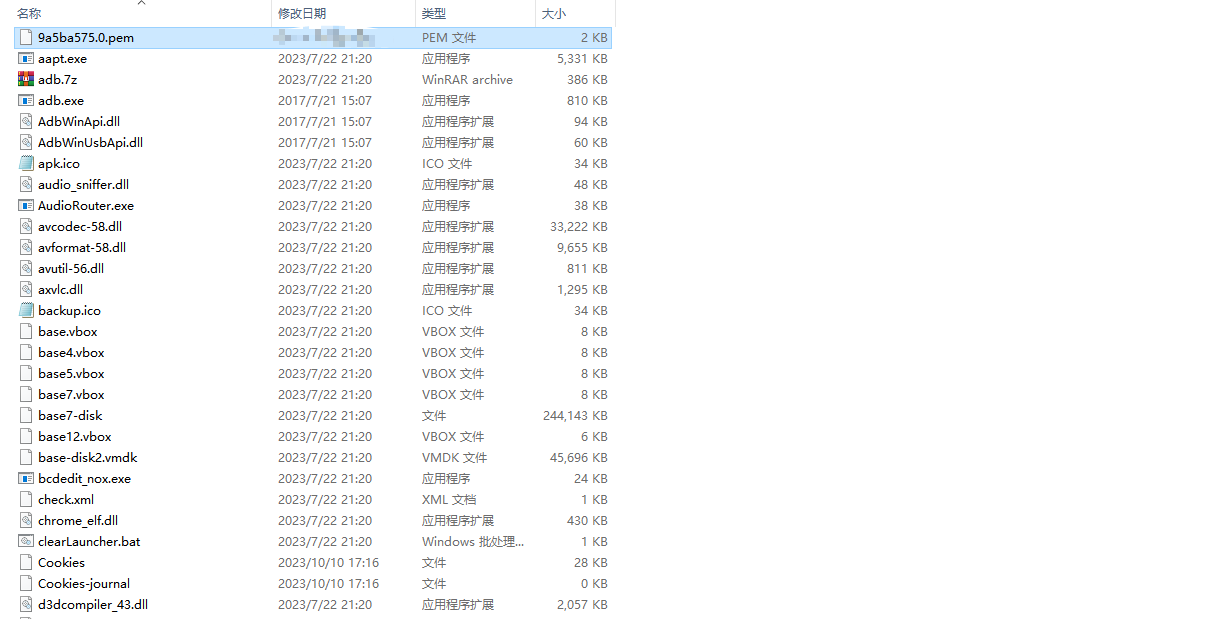

模拟器:安卓夜神模拟器

抓包工具:Burpsuite V2023.1.3

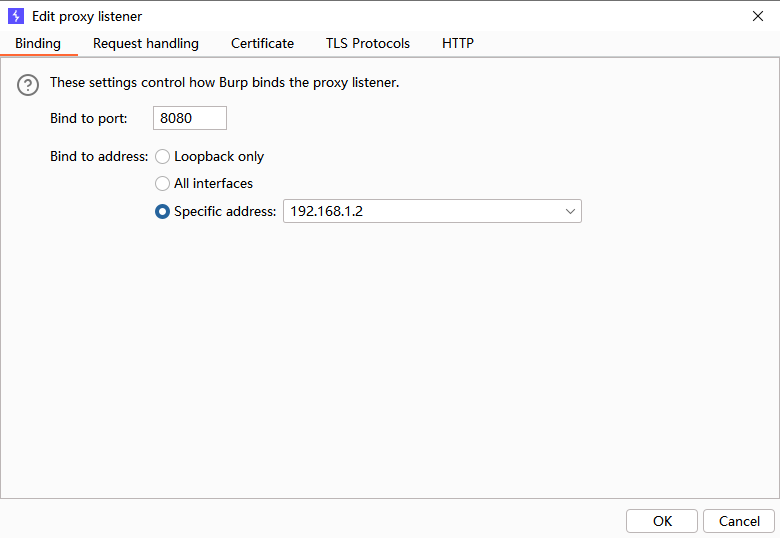

进入设置->点击WLAN->鼠标长时间点击WiredSSID->选择修改网络->选择代理手动

填写宿主机IP和抓包端口

返回Burpsuite 将原先的127.0.0.1修改为模拟器填写的代理IP

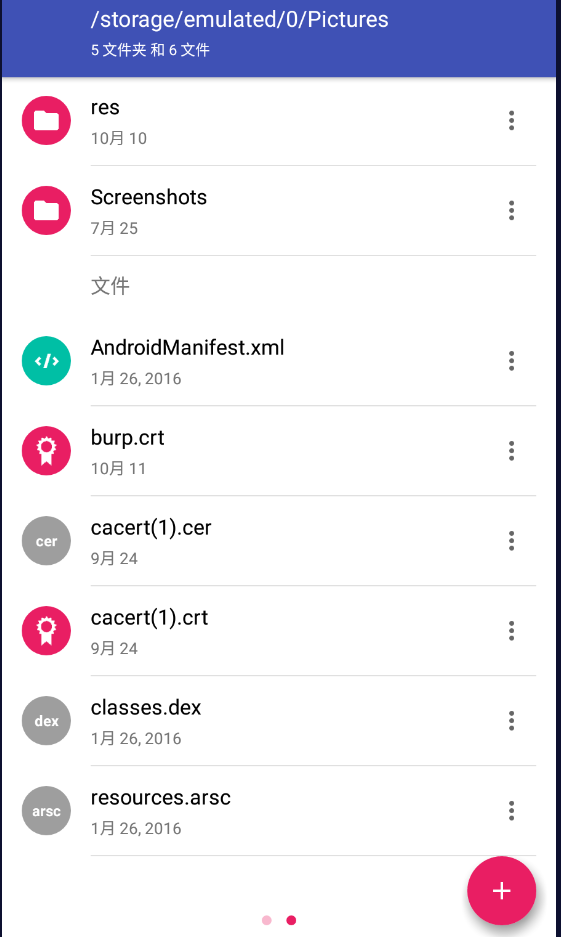

准备好Burpsuite的证书包

将证书后缀修改为*.crt

拖动证书到模拟器,模拟器会自动跳转到文件目录

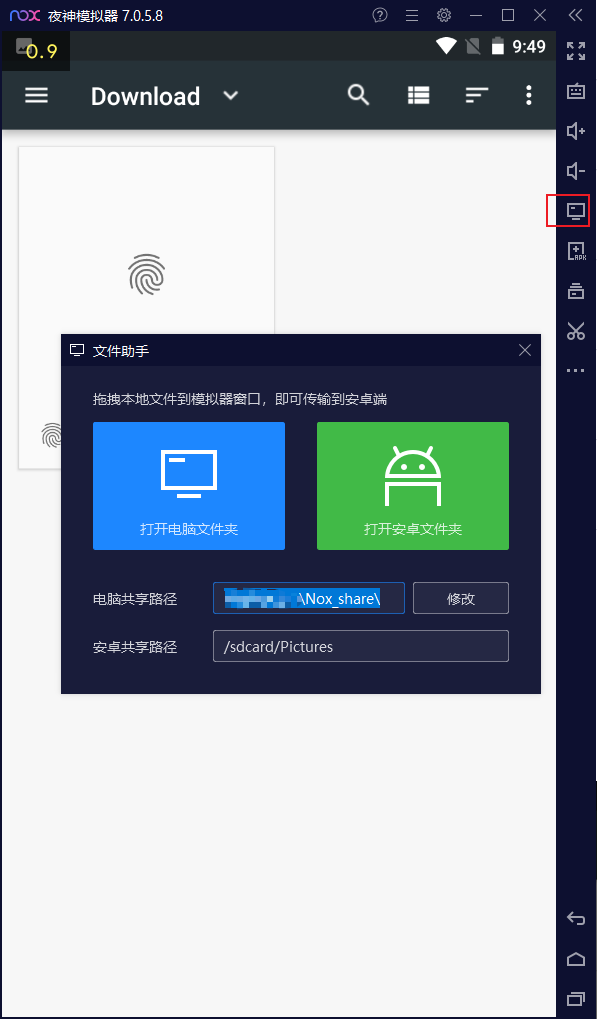

将证书复制到SD目录下面或者使用文件助手直接传输到Download目录

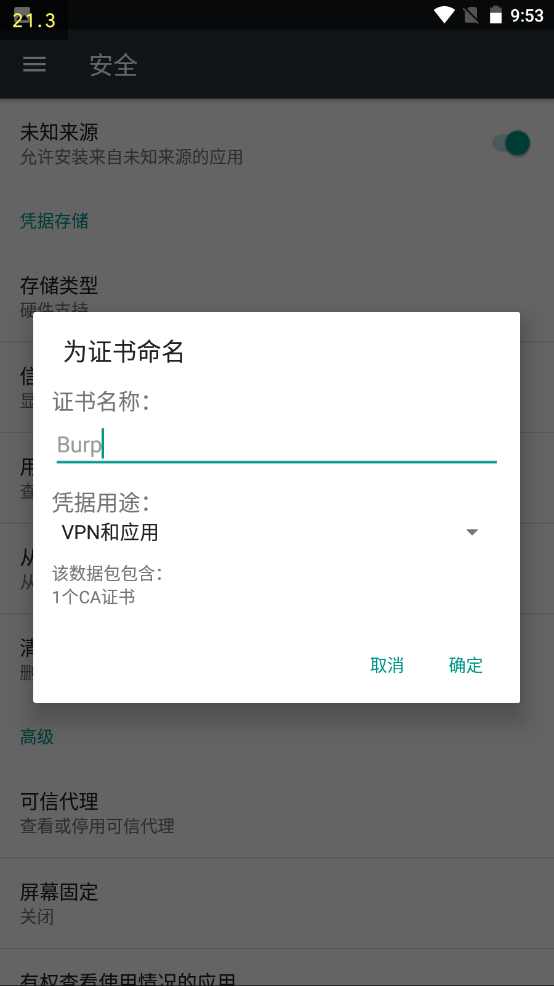

进入设置->安全->从SD卡安装,选择刚刚传输进来的证书

这时候会要求设置或输入PIN码,输入PIN后需要按一下回车

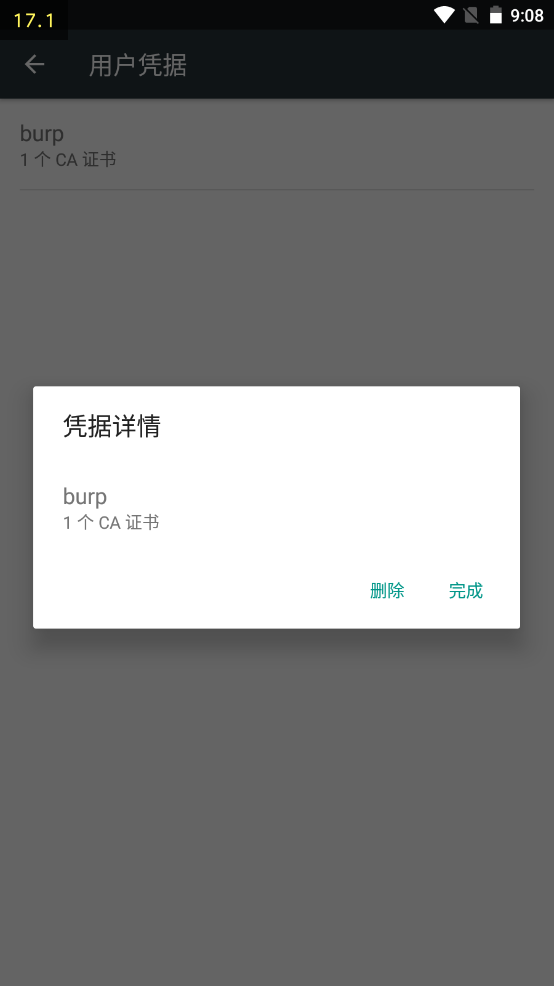

安装成功后,可以在用户凭据查看

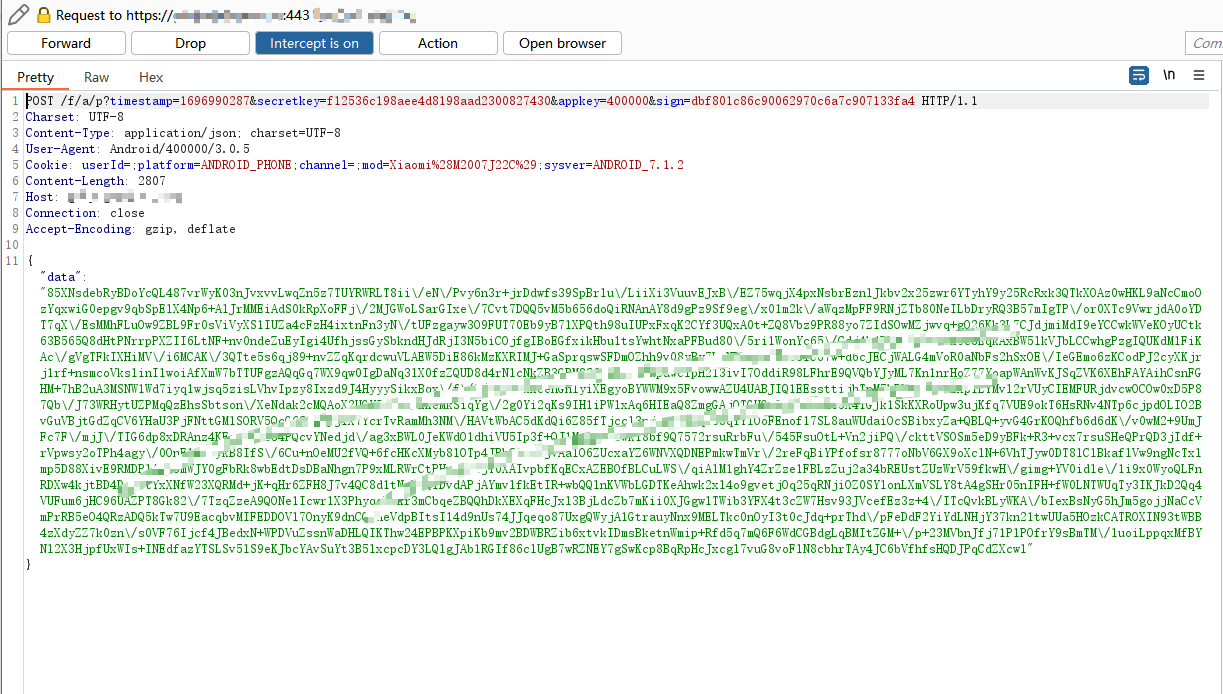

可以简单的抓取APP HTTPS包

删除证书

设置->安全->用户凭证->选择证书删除

删除证书后最好重启一下

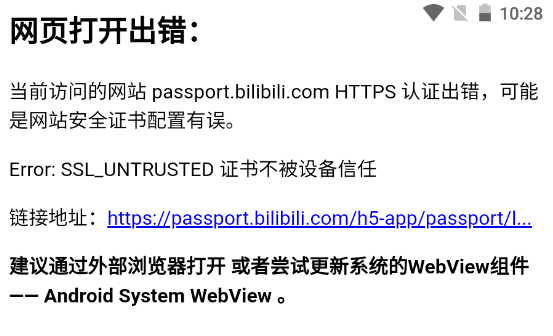

android7.0+版本都新增了证书验证,如果证书验证不通过就无法抓取数据包

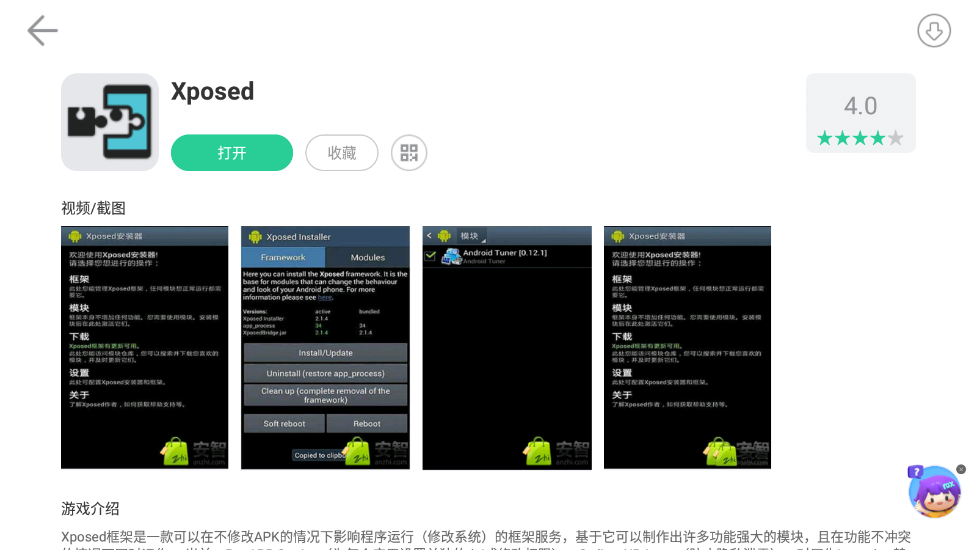

在模拟器应用商店搜索Xposed 即可安装

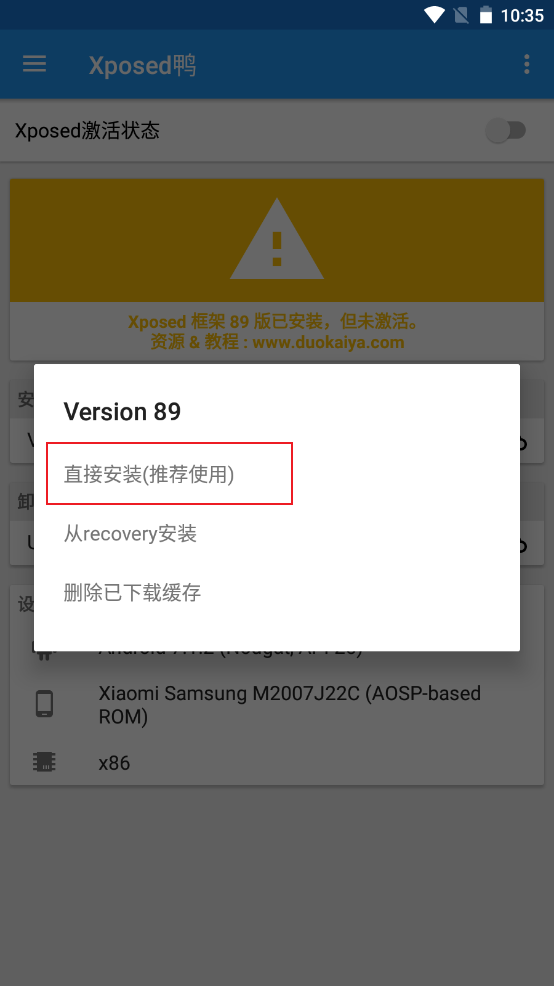

打开Xposed安装Version 89,安装后重启模拟器。

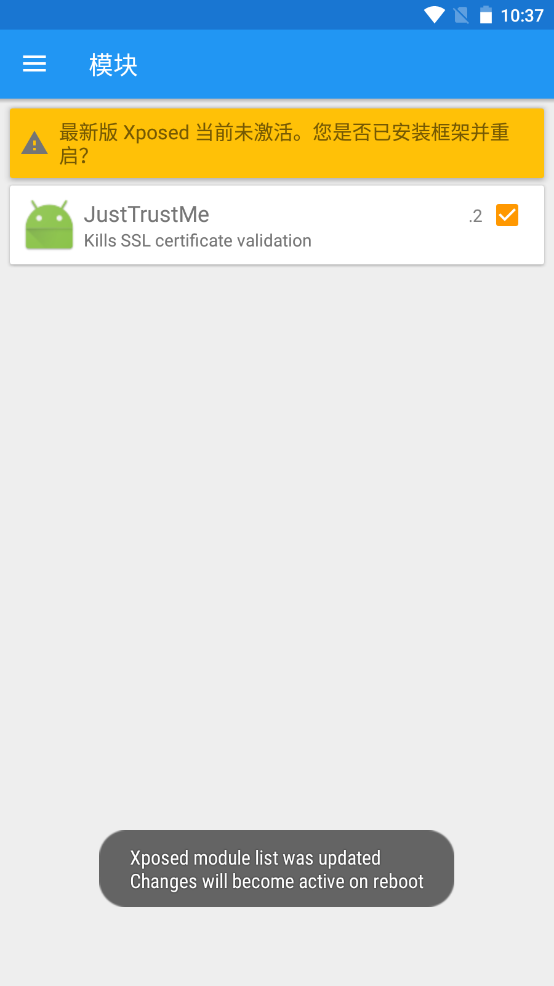

下载、安装JustTrustMe

安装成功后,在Xposed模块勾选应用

开启Xposed,进行抓包

如果不想安装插件进行绕过证书验证,可以尝试下面方法。

进入设置->点击WLAN->鼠标长时间点击WiredSSID->选择修改网络->选择代理手动

填写宿主机IP和抓包端口

返回Burpsuite 将原先的127.0.0.1修改为模拟器填写的代理IP

打开浏览器设置端口代理跟burpsuite抓包的一样,然后访问http://burpsuite

点击右边CA Certificate下载证书

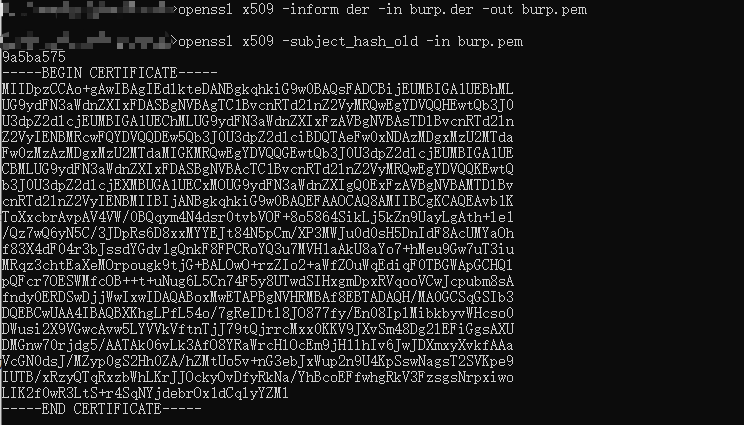

现在将下载的der证书转换为pem证书

可以使用在线地址进行转换,也可以使用openssl进行转换

在线转为地址:http://web.chacuo.net/netsslcer2pem

openssl 转换命令:openssl x509 -inform der -in burp.der -out burp.pem 转换成功后,不会有任何显示,但是可以使用命令查看证书内容,证书内容中如果有9a5ba575就证明转换没有问题。

openssl x509 -subject_hash_old -in burp.pem 现在将证书名称修改为9a5ba575.0,需要注意0就是后缀。

打开模拟器开发者模式

设置->平板电脑状态->点击5次版本号->返回点击开发者选项->开启

移动证书

移动证书到模拟器应用Nox.exe目录下,或者你的adb应用能调用的目录下。

使用adb连接模拟器,这里我是将adb添加到了环境变量,如果没有添加到环境变量就需要去到模拟器应用当前目录下启动adb.exe。

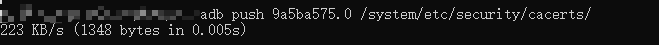

adb connect 127.0.0.1:62001 //连接模拟器

adb root //提升权限

adb remount //重新挂载system分区

adb push 9a5ba575.0 /system/etc/security/cacerts/ //移动证书 抓包成功

删除9a5ba575.0证书

需要进入到//system/etc/security/cacerts/找到9a5ba575.0将其重命名,我尝试adb和手动删除都无法将其删除。

参考链接